Разработка организационных и технических мер по инженерно-технической защите информации

Организация работы системы зашумления Установка в ПЭВМ генераторов зашумления Персонификация доступа в систему Программная защита системы ПЭВМ Плановые (внеплановые) проверки ПЭВМ Спецпроверки помещений Программная защита информации. Организация контрольно-пропускного режима Разграничение зон доступа Персонификация и учет перемещения сотрудников по помещениям Создание отдельной службы… Читать ещё >

Разработка организационных и технических мер по инженерно-технической защите информации (реферат, курсовая, диплом, контрольная)

Меры по защите информации целесообразно разделить на 2 группы: организационные и технические. При такой классификации к техническим относятся меры, реализуемые путем установки новых или модернизации используемых инженерных и технических средств защиты информации. Основу организационных мер инженерно-технической защиты информации составляют меры, определяющие порядок использования этих средств Таблица 3.3 — Организационные меры.

№ пп. | Демаскирующий признак. | Мероприятия по уменьшению (ослаблению) демаскирующих признаков. |

1. | Прибытие сотрудников на службу в форменной одежде. | Прибытие сотрудников на службу в форменной одежде другого ведомства Проведение совещаний и переподготовки сотрудников других ведомств. |

2. | Организация отдыха сотрудников. | Разнесение по времени перерывов сотрудников разных отделов Организация различных мест отдыха сотрудников разных отделов Регламентация распорядка работы сотрудников. |

3. | Перемещение сотрудников. | Разграничение доступа сотрудников в различные помещения Организация пропускного режима. |

4. | Отходы производства. | Создание комиссии для уничтожения документов. |

Технические меры предусматривают применение способов и средств, препятствующих утечке информации за пределы контролируемой зоны. Очевидно, что выбор инженерно-технических средств защиты представляет непростую задачу, так как от него зависит, с одной стороны, надежность защиты, а с другой — цена, которую необходимо заплатить, чтобы эту защиту обеспечить (таблица 3.4).

Таблица 3.4 — Технические меры.

№. пп. | Демаскирующий признак. | Мероприятия по уменьшению (ослаблению) демаскирующих признаков. |

1. | Излучение ПЭВМ. | Организация работы системы зашумления Установка в ПЭВМ генераторов зашумления Персонификация доступа в систему Программная защита системы ПЭВМ Плановые (внеплановые) проверки ПЭВМ Спецпроверки помещений Программная защита информации. |

2. | Телефонная связь. | Организация работы внутренней АТС Персонификация сотрудников пользующихся АТС Запись переговоров сотрудников по телефонам Спецпроверки телефонной связи Закрытие каналов связи. |

3. | Строительные конструкции здания. | Нанесение на стекла пленки поглощающей ИК — излучение Установка системы виброакустического зашумления стекол и строительных конструкций при проведении специальных мероприятий Исключение доступа сотрудников в смежные помещения при проведении специальных мероприятий Специальная проверка персонала обслуживающего смежные помещения Определения перечня сотрудников допускаемых для проведения работ в смежных помещениях Спецпроверки помещений. |

4. | Контрольно-пропускной режим. | Организация контрольно-пропускного режима Разграничение зон доступа Персонификация и учет перемещения сотрудников по помещениям Создание отдельной службы безопасности выделенных помещений. |

Мероприятия по технической защите информации можно условно разделить на три направления: пассивные, активные и комбинированные. Пассивная защита подразумевает обнаружение и локализацию источников и каналов утечки информации. Активная — создание помех, препятствующих съему информации.

Комбинированная — сочетает в себе использование двух предыдущих направлений и является наиболее надежной. Однако пассивная и активная защиты уязвимы в некотором смысле. Например, при использовании исключительно пассивной защиты приходится проводить круглосуточный мониторинг, так как неизвестно, когда включаются средства съема, или теряется возможность использовать оборудование обнаружения при проведении деловой встречи. Активная защита может заметно осложнить жизнь людям, ведущим наблюдение за вами, а вы можете использовать ее вхолостую, не зная точно, есть ли наблюдение. Комбинированная защита позволяет устранить эти недостатки.

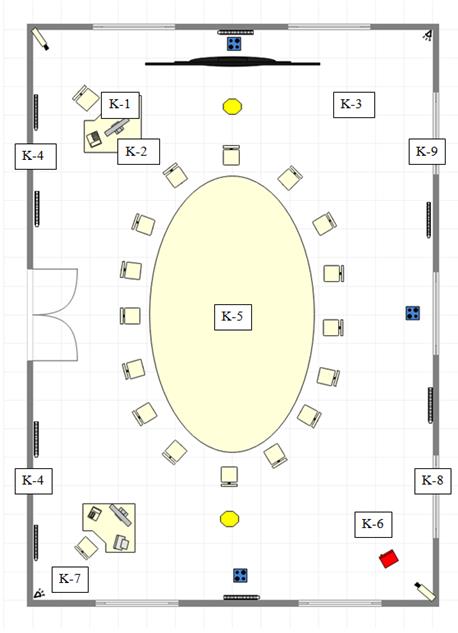

Таблица 3.5 — Модель защиты информации от утечки по техническим каналам с объекта защиты.

№ пп. | Место установки. | Позиционное место установки устройств съема информации. | Тип (индекс) устройства съема информации. | Способ применения. | Технический канал закрытия утечки информации. |

1. | Рабочий стол руководителя объекта защиты. | K-1. | Генератор шума «Grizly-200». | Постоянно. | Радиоэлектронный. |

2. | ПЭВМ, помещение для переговоров. | K-2. | Генератор шума «Шум-31−20». | Постоянно. | Радиоэлектронный. |

3. | Помещение для переговоров. | K-3. | Генератор шума «Облако-TT-1». | Постоянно. | Радиоэлектронный. |

4. | Розетка 220 В. помещение для переговоров. | K-4. | Генератор шума «Tiger-PV-100». | По решению руководства. | Радиоэлектронный. |

5. | Помещение для переговоров, под главным столом. | K-5. | Генератор зашумления «Fly-100−200». | По решению руководства. | Радиоэлектронный. |

6. | Помещение для переговоров. | K-6. | Генератор зашумления «ФАВОРИТ-1». | По решению руководства. | Радиоэлектронный. |

7. | Помещение для переговоров. | K-7. | Фильтр питания «THQ-30 100». | Постоянно. | Радиоэлектронный. |

8. | Окно помещения для переговоров. | K-8. | Виброакустическая система «IGI-201». | Постоянно. | Акустический. |

9. | Окно помещения для переговоров. | K-9. | Виброакуст ический генератор шума «SRT-2499». | По решению руководства. | Акустический. |

Рисунок 3.1 — Позиционное место установки устройств съема информации.

Таблица 3.6 — Технические характеристики средств защиты.

№ пп | Место установки. | Тип (индекс) устройства защиты информации. | Технические характеристики. |

Рабочий стол руководителя объекта защиты. | «Grizly-200». | Диапазон частот- 10 — 1200 МГц Питание — сеть 220 В Напряжение сигнала — в диапазоне частот 50 кГц — 1МГц — 60 дБ. | |

ПЭВМ, помещение для переговоров. | «Шум-31−20». | Диапазон частот — 10 кГц — 1000 МГц Питание — +12 В, от шины компьютера Уровни излучаемой мощности шума — 25 — 55 дБ. | |

Помещение для переговоров. | «Облако-TT-1». | Диапазон частот — 20 кГц — 1500 МГц Питание — сеть 220 В Уровни излучаемой мощности шума — 20 — 60 дБ. | |

Розетка 220 В. помещение для переговоров. | «Tiger-PV-100». | Диапазон частот- 20 — 1500 МГц Питание — сеть 220 В Напряжение сигнала — в диапазоне частот 50 кГц — 1МГц — 55 дБ. | |

Помещение для переговоров, под главным столом. | «Fly-100−200». | Ширина спектра помехи — 30 кГц — 30 МГц Питание — 220 В Уровень шумового сигнала — 80 — 30 дБ/мкВ. | |

Помещение для переговоров. | «ФАВОРИТ-1». | Ширина спектра помехи — 30 кГц — 30 МГц Питание — 220 В Уровень шумового сигнала — 70 — 50 дБ/мкВ. | |

Помещение для переговоров. | «THQ-30 100». | Диапазон рабочих частот — 0,180 000 МГц Величина затухания — 70 дБ Допустимый ток нагрузки -8 А. | |

Окно помещения для переговоров. | «IGI-201». | Диапазон — 50 дБ в диапазоне частот 150 — 5200 Гц Радиус — 7 м. | |

Окно помещения для переговоров. | «SRT-2499». | Ширина спектра помехи — 150 Гц — 6 кГц Питание — 220 В Потребляемая мощность — 25 Вт Выходное напряжение — 1 — 12 В Сопротивление > 0.7 Ом. |

ЭКОНОМИЧЕСКАЯ ОЦЕНКА СТОИМОСТИ СРЕДСТВ ЗАЩИТЫ ИНФОРМАЦИИ

Таблица 3.6 — Стоимостная оценка защиты информации объекта.

№. | Наименование. | Количество. | Стоимость. |

Генератор шума «Grizly-200». | 40 000,00. | ||

Генератор шума «Шум-31−20». | 23 000,00. | ||

Генератор шума «Облако-TT-1». | 25 000,00. | ||

Генератор шума «Tiger-PV-100». | 15 000,00. | ||

Генератор зашумления «Fly-100−200». | 17 000,00. | ||

Генератор зашумления «ФАВОРИТ-1». | 30 000,00. | ||

Фильтр питания «THQ-30 100». | 10 000,00. | ||

Виброакустическая система «IGI-201». | 46 000,00. | ||

Виброакустический генератор шума «SRT-2499». | 33 000,00. | ||

Итого: | 239 000,00. |