Предустановленный системный инструментарий для расследования инцидентов

Есть несколько примеров, когда чиновники Министерства связи указывали всем мобильным операторам «собирать и хранить логи не менее трех лет». Однако практически никто из них не может сказать, что за логи они требуют сохранить. Поскольку в журнальный файл можно записать любую информацию, следует уточнить, что подразумевает. Предупреждение — события, указывающие на незначительные проблемы, где… Читать ещё >

Предустановленный системный инструментарий для расследования инцидентов (реферат, курсовая, диплом, контрольная)

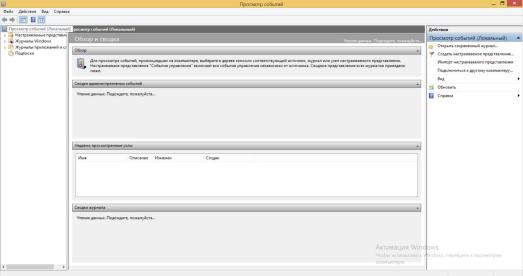

Важнейшей системной утилитой для расследования инцидентов является встроенная программа Event Viewer (Рис. 1), компонент систем семейства Windows NT (в системе Windows Vista инструмент был полностью переработан). Впервые появившаяся в 1993 году как централизованная служба просмотра событий позволяла выявлять причину сбоев при установке или удалении софта. Event viewer использует идентификаторы событий, чтобы определить идентифицируемые события. Например, при сбое аутентификации пользователя система генерирует событие с кодом 672. Начиная с Windows NT версии 4 добавлена поддержка определения источника событий — то есть приложения, которое сотворило событие, а также выполнения создания резервных копий журналов. Версии Windows, основанные на ядре Windows NT 6 более не ограничены размером журнального файла в 300 мегабайт. Обычно, лог файлы регистрируются в директорию C: WindowsSystem32winevtLogs. Запустить сам журнал можно нажав на кнопку старт в левом нижнем углу, набрав «eventvwr» и нажав клавишу Enter.

Рис. 1. Интерфейс Event Viewer

Начиная с Windows Vista, Event viewer переделан под практически заново созданную архитектуру трассировки событий. Он был переписан вокруг использования структурированной XML записи для более качественного сбора логов, чтобы помочь инженерам технической поддержки и разработчикам работать более эффективно. XML представление можно открыть выбрав вкладку «Сведения» в свойствах события. Кроме того, есть возможность исследовать потенциальные события: их структуру, конфигурацию и зрегестрированные паблишеры событий использую утилиту «wevtutil». События публикуются асинхронно для того, чтобы уменьшить нагрузку на производительность системы. Пользователи имеют возможность отсортировывать логи из пула посредством выражения XPath. Используя его как язык запросов можно просматривать журналы только определенного компонента в системе. В реестре же записи журнала событий содержатся в пути KEY_LOCAL_MACHINE/SYSTEM/CurrentControlSet/Services/EventLog в котором в свою очередь содержатся ключи:

Файл журнала системы — для драйверов устройств.

Файл журнала по безопасности — для системы аудита.

Файл журнала приложений — для служб и приложений.

Также есть возможность создавать свои дополнительные журналы с отдельными ключами, однако события должны непосредственно принадлежать к одному из предопределенных типов:

Успешный аудит — события, которые срабатывают при успешном обращении к ресурсам. Пример: вход в систему.

Сорванный аудит — события, происходящие при неуспешном обращении к ресурсам. Пример: попытка подключить сетевую папку не имея соответствующих прав доступа.

Обычная ошибка — события, указывающие на существенные проблемы, приводящие к потере данных или функциональности. Пример: невозможность загрузить службу при старте системы.

Предупреждение — события, указывающие на незначительные проблемы, где оперативное вмешательство не требуется, но приведет к дисфункции в будущем. Пример: недостаток свободного места на жестком диске.

Системные администраторы могут просматривать и чистить журнал, однако поделить права на чистку и просмотр невозможно. Соответственно, при взломе профиля администратора данные могут быть изменены. Решить задачу защиты логов поможет создание сервера удаленного журнала, доступ к которому возможен исключительно из командной строки. Еще одна уязвимость журналов состоит в том, что при переполнении он переписывает старые записи, а это значит, что злоумышленник может целенаправленно переполнить файл своими данными путем создания большого числа новых событий. От этого достаточно легко защититься расширением максимального размера журнала. Конечно, также можно отключить переписывание старых записей, но это может вызвать сбой.

Есть несколько примеров, когда чиновники Министерства связи указывали всем мобильным операторам «собирать и хранить логи не менее трех лет». Однако практически никто из них не может сказать, что за логи они требуют сохранить. Поскольку в журнальный файл можно записать любую информацию, следует уточнить, что подразумевает.