Другие работы

В настольной игре, как и в стандартном «Морском бое» на бумаге, могут принять участие только два человека. Каждому предоставляется торпедный аппарат. В качестве торпед выступают обычные железные шарики. Каждый выставляет по три кораблика. Цель игры — сбить с помощью железных шариков эти самые корабли. При плавном нажатии на клавишу из пушки вылетает шарик. Если попадаешь, то кораблик слетает…

Реферат

Первым шагом разработки таблицы является продумывание ее структуры. Пользователь решает, какую информацию будет таблица содержать и в каком порядке она должна располагаться. При разработке таблиц следует: — избегать повторения полей. Это обеспечивает более гибкое хранение данных и простой доступ к ним. В этом состоит отличие разработки таблиц базы данных от организации данных в системах…

Реферат

По команде Place — Wire (соответствующая пиктограмма в таблице 1) проводятся цепи. Щелчком левой кнопки мыши фиксируется начальная точка цепи. Каждое нажатие левой клавиши мыши фиксирует точку излома. Завершение ввода цепи осуществляется нажатием правой кнопки мыши. Перед вводом и размещением компонентов на схеме необходимо подключить библиотеки с необходимыми компонентами. Для этого в меню…

Реферат

Современный компьютер, как выше уже было отмечено, представляет собой сложное электронное устройство, воплощающее в себе вершины инженерной мысли конца второго тысячелетия. Использование большинства возможностей компьютера, вообще говоря, подразумевает знание особенностей работы многих его узлов. Но для большинства людей эти знания не являются необходимыми в повседневном труде. Далеко не каждый…

Курсовая

В фазе конструирования пишется большая часть кода проекта. Rational Rose позволяет создать компоненты в соответствии с проектированием объектов. Чтобы показать зависимости между компонентами на этапе компиляции, создаются диаграммы компонентов. После выбора языка программирования можно осуществить генерацию скелетного кода для каждого компонента. По завершении работы над кодом модель можно…

Реферат

Симметричные ключи — ключи, используемые в симметричных алгоритмах (шифрование, выработка кодов аутентичности). Главное свойство симметричных ключей: для выполнения как прямого, так и обратного криптографического преобразования (шифрование/расшифровывание, вычисление MAC/проверка MAC) необходимо использовать один и тот же ключ (либо же ключ для обратного преобразования легко вычисляется из ключа…

Реферат

В качестве одного из алгоритмов интеллектуальной обработки данных для сейсмологической информационной системы предложена информационная технология моделирования деформационных полей на стадиях подготовки сильных землетрясений Камчатской области, теоретическую основу которой составляет модель подготовки землетрясения Добровольского И. П. В рамках технологии разработан алгоритм и программное…

Диссертация

При вызове клиентом удаленной процедуры вначале выполняется локальный вызов процедуры, являющейся частью клиентского переходника. Локальный вызов вместе с параметрами передается клиентскому переходнику. При этом с помощью специального языка описания интерфейсов (Interface Definition Language — IDL) производится определение интерфейса процедуры, то есть описание параметров процедуры, передаваемых…

Реферат

В рамках данной работы проведена разработка регламента выполнения процесса предоставления рекламных услуг. В аналитической части курсовой работы выполнен комплекс работ, направленных на обоснование необходимости автоматизации: определена сущность задачи, описаны основные свойства существующей информационной системы ООО «Рекламно-Производственное объединение «Три-А», дано описание основному…

Курсовая

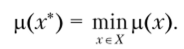

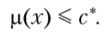

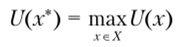

Цель объекта — производство ресурсов в соответствии с потреблением среды при ограничении на воспроизводство. Требуется разработать стратегию объекта, содержащую управляющее взаимодействие, которое позволило бы максимально использовать собственные и предоставленные средой ресурсы, а также способности объекта и среды, так, чтобы генерируемые ресурсы максимально удовлетворяли требованиям среды, при…

Реферат

Моделирование систем с помощью ЭВМ можно использовать в следующих случаях: а) для исследования системы 5 до того, как она спроектирована, с целью определения чувствительности характеристики к изменениям структуры, алгоритмов и параметров объекта моделирования и внешней среды; б) на этапе проектирования системы S для анализа и синтеза различных вариантов системы и выбора среди конкурирующих такого…

Реферат

Если исходить из классического рассмотрения кибернетической модели любой управляемой системы, возмущающие воздействия на нее могут носить случайный характер. Поэтому среди угроз безопасности информации следует выделять как один из видов угрозы случайные, или непреднамеренные. Их источником могут быть выход из строя аппаратных средств, неправильные действия работников ИС или ее пользователей…

Реферат

Trud` (`idTrud`, `idDiscipline`, `Occupation`, `Semester`, `VolumeHours`) VALUES ('3', '1', '1', '2', '18');INSERT INTO `sch`.`trud` (`idTrud`, `idDiscipline`, `Occupation`, `Semester`, `VolumeHours`) VALUES ('4', '1', '2', '2', '10');INSERT INTO `sch`.`trud` (`idTrud`, `idDiscipline`, `Occupation`, `Semester`, `VolumeHours`) VALUES ('5', '2', '1', '1', '12');INSERT INTO `sch`.`trud` (`idTrud…

Курсовая

Этот процесс должен совершаться в течение всей работы над темой, тогда собственные мысли, возникшие в ходе знакомства с чужими работами, послужат основой для получения нового знания. При изучении литературы по выбранной теме используется не вся информация, в ней заключенная, а только та, которая имеет непосредственное отношение к теме диссертации и является потому наиболее ценной и полезной…

Реферат

Современные искусственные нейронные сети имеют очень мало соединений в сравнении с числом соединений в мозге. Но большинство проблем сегодня могут быть решены искусственными нейронными сетями, содержащими не более, чем 500 нейронов и 30 000 соединений. Возможно, что мозг тоже содержит много меньшего размера сети для решения частей проблем и использует сети более высокого уровня, чтобы связывать…

Реферат