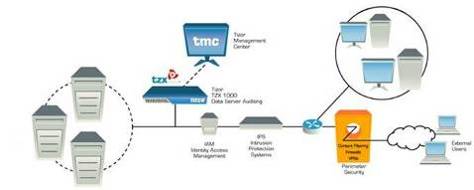

Продукт контролирует доступ к серверам, на которых расположены критически важные данные. Это могут быть серверы приложений, файловые серверы или серверы баз данных (рис. 3).

Рис. 3. Tizor TZX 1000 в корпоративной среде

В основе выявления утечек лежит запатентованная технология Behavioral Fingerprinting. Разработчик утверждает, что с помощью этой технологии продукт в состоянии предотвратить хищение конфиденциальной информации, не осуществляя контентной фильтрации. Суть подхода состоит в построении шаблонов, описывающих активность пользователей. Каждый такой шаблон является, своего рода, цифровым отпечатком пальцев соответствующего пользователя, однако, определение аномалий в рамках совершаемых людьми действий в любом случае носит вероятностный и статистический характер. Другими словами, в основе продукта компании Tizor лежит эвристический анализатор. Каждый раз, когда пользователь обращается к одному из защищенных серверов, TZX 1000 анализирует запрос и принимает решение на основе заданных политик. [6].

.3 Защита электронной почты от Proofpoint

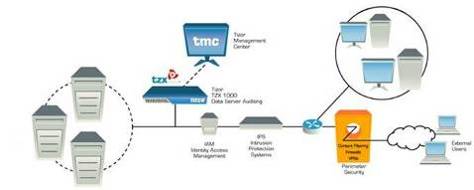

Продукт компании Proofpoint — Proofpoint Messaging Security — позволяет обеспечить полный контроль над электронной почтой (рис 4). С помощью этого устройства можно проверить сообщения на вирусы и спам, предотвратить нецелевое использование почтовых ресурсов и утечку конфиденциальной информации через них.

Рис. 4. Proofpoint Messaging Security

Защита от утечки конфиденциальных данных построена на базе механизма контентной фильтрации. Так вся передаваемая информация заранее распределена по нескольким тематическим категориям. Решение Proofpoint является классическим примером продукта, предназначенного для защиты одного конкретного канала передачи данных — электронной почты. Такой подход, конечно же, не позволяет обеспечить комплексной защиты, однако может быть использован в тех случаях, когда основной функциональностью является фильтрация спама и выявление вирусов, а предотвращение утечек — всего лишь приятное дополнение. [6].