Другие работы

Просмотр журналов. При первом входе в систему администратор может просмотреть результаты работы механизма регистрации событий и подсистемы ведения журналов. В частности, администратор может просмотреть события, зарегистрированные подсистемами контроля целостности и идентификации, и аутентификации в журналах событий и аудита. Настройки по умолчанию. К настройкам по умолчанию относятся параметры…

Реферат

В последние годы в мире наблюдается активное развитие радиоэлектронных средств, что привело к необходимости повторного использования одной и той же полосы частот различными сетями радиосвязи, в том числе относящимися к различным службам. Подтверждением данного факта является Таблица распределения частот Регламента радиосвязи, в которой большая часть полос распределена нескольким службам…

Реферат

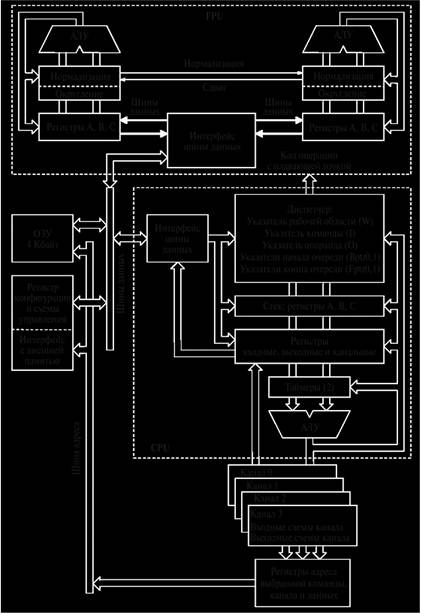

Суть данной архитектуры заключается в том, что все вычислительные ресурсы находятся на одном или нескольких ПК, все запросы обрабатывается на локальном ПК. В данной архитектуре не выделяется ни ПК клиента ни ПК сервера, так как они находятся на одном ПК, и в нем же обрабатываются все запросы. Для выбора архитектуры следует рассмотреть основные используемые, на сегодняшний день, архитектуры…

Реферат

АБИС является высоко-сложной системой. По техническим соображениям при её проектировании рациональным будет разбить систему на более мелкие и простые подсистемы и работать с ними поэтапно. Принцип создания АБИС шаг за шагом существенно упрощает этапы разработки, планирования и внедрения, не теряя между тем и своей экономической выгоды. Сначала система подразделяется на составные части, то есть…

Реферат

Макетирование (прототипирование) На начальной стадии проекта полностью и точно сформулировать все требования к будущей модели невозможно, поскольку пользователи, как правило, не в состоянии изложить все свои требования и не могут предвидеть, как они изменятся в ходе разработки, и, кроме того, за время разработки могут произойти изменения во внешней среде, которые могут повлиять на требования…

Реферат

Таким образом, используя системных подход, были разработаны цели и задачи, покрывающие полный перечень работ, которые выполняются в ТЭА и ИСУП. Полнота обеспечена покрытием всего жизненного цикла проекта и всей ПСД, получаемой в процессе реализации проекта. Гибкость и возможность развития закладывается прежде всего механизмами внесения ручных корректировок в автоматически полученные данные…

Реферат

Довольно очевидно, что в обозримом будущем фирмы IBM и Apple не собираются уступать массовый рынок своим конкурентам (на радость Appleи IBM-программистам), даже если для этого этим фирмам придется объединить усилия. Не представляется возможным и усечение потока информации по наиболее распространенным системам, так как это ударит по числу приложений для них, а следовательно…

Реферат

При разработке параллельных алгоритмов решения задач вычислительной математики принципиальным моментом является анализ эффективности использования параллелизма, состоящий обычно в оценке получаемого ускорения процесса вычисления (сокращения времени решения задачи). Формирование подобных оценок ускорения может осуществляться применительно к выбранному вычислительному алгоритму (оценка…

Реферат

Для проектирования информационной модели использовалось CASE-средство ERwin, в результате чего была получена модель сущность-связь. В ней определены все основные объекты (сущности) и связи, которые существуют между ними. Были выделены 5 сущностей: «Должность», «Сотрудник», «Приказ», «Трудовая история» и «Документ» (см. рисунок 1). Даталогическая модель строится на основании инфологической модели…

Реферат

Разрабатываемая программная система многократно упростит и облегчит работу менеджера, а также сократит временные затраты на рутинные операции (формирование документов, передачу данных в другие подразделения) за счет набора функциональных возможностей, а также продуманного эргономичного интерфейса. За счет этого повысится достоверность управленческой отчетности, оперативной и аналитической…

Реферат

Ещё одна группа вредоносных программ — троянские программы, или «троянцы» (трояны). Троянский конь — это огромный деревянный конь, которого древние греки подарили жителям Трои во время Троянской войны. Внутри него спрятались воины, которые ночью выбрались, перебили охрану и открыли ворота города. Троянские программы проникают на компьютер под видом «полезных» программ, например кодеков для…

Реферат

Чтобы увидеть, как будет выглядеть документ после печати на бумаге другого размера, чем та, что есть в принтере, нажмите кнопку По размеру страницы и выберите другой размер страницы. К примеру, можно распечатать документ на бумаге размером 21,6×28 см, установив масштаб как для печати на бумаге формата A4. Прежде чем печатать документ, рекомендуется просмотреть его, чтобы убедиться в том, что…

Реферат

Диаграммы классов показывают статическую структуру системы, то есть определяют типы объектов системы и различного рода статические связи и отношения между ними. Диаграммы классов содержат набор статических (декларативных) элементов, как, например, классы, типы, их связи, объединенные в граф. Диаграммы классов могут быть логически объединены в пакеты. Диаграмма классов — диаграмма, демонстрирующая…

Реферат

Строка поиска; 2 — сервисы Google; 3 — панель инструментов; 4 — настройки Gmail; 5 — функционалы Gmail; 6 — панель структурных панок; 7 — окно просмотра содержимого активной папки В почтовой системе Gmail предложен ряд нововведений, которых не было в других сервисах электронной почты. В частности, возможность автосохранения, благодаря которой при редактировании сообщений раз в минуту выполняется…

Реферат

Ситуацию усугубляет два факта. Во-первых, в большинстве организаций контроль заканчивается на печати документа. После этого его перемещение по офису и утилизация никак не отслеживается и полностью остается на совести сотрудников. Во-вторых, на сегодняшний день контроль за бумажными документами возможен только с помощью организационных мер (серьезно говорить о внедрении в офисе режима секретности…

Реферат