Слабые ключи итеративного шифра

2r или равносильно: х — корень уравнения Тп (фг/)г (х) = (фг/)_г (х). В соответствии с леммой 15.1 (Фг/)~Г = ^(ф (/УТп, тогда равносильно: х — корень уравнения (ф^)г (х) = (фг/) гТп (х). Домножив это уравнение слева на ф"г, получаем: х — корень уравнения х = Тп (х)> где Tn (xv х2) = (х2, хх) при х = (х{, х2). Значит, число единичных циклов в Ек равно числу 2/7-битовых блоков вида (х, х), т. е. 2″.? При… Читать ещё >

Слабые ключи итеративного шифра (реферат, курсовая, диплом, контрольная)

Понятие слабого ключа, впервые введенное при анализе Л?5-алгоритма, связано со свойствами ключевого расписания и естественно обобщается на итеративные СБШ.

Криптографическая стойкость итеративного СБШ тем выше, чем ближе свойства шифрующей подстановки Ек к свойствам случайных подстановок. Такая близость подразумевает, что набор раундовых ключей …, д,. есть случайная выборка из множества Поскольку г много меньше, чем (), то последнее условие означает, что среди цикловых ключей …, д,.не должно быть одинаковых. В связи с этим условием было введено понятие слабого ключа.

Ключ k итеративного /'-циклового СБШ назовем [{-слабым, если набор раундовых ключей qv…, <7Г содержит р различных ключей, 1 < р < г. Слабый ключ — это 1-слабый ключ.

Покажем, насколько опасным может быть использование слабого ключа.

Теорема 15.3. Пусть k — слабый ключ итеративного г-раундового СБШ и d = ord фг/. Тогда при ключе k СБШ является т-раундовым, где т = = r (mod d).

4 При слабом ключе k, порождающем г одинаковых раундовых ключей, равных q, подстановка Ек итеративного СБШ в соответствии с равенством (15.3) имеет вид Ek(x) = nffr+i((pqyb (х). Разделим г на d с остатком: r= dq + т. Тогда (фг/)г = (Фг/)т, так как (фг/)" = е. Следовательно, подстановка Ек реализует т-раундовый итеративный СБШ. ?

Следствие. Если в условиях теоремы 15.3 d / г и подстановки 5,/о и я^+1 — взаимно обратные, то шифрующая подстановка Ек является тождественной. [>

В шифрах с отбеливанием подстановки 5^( и взаимно обратные, если г/0= qt4_x.

Теорема 15.4. Если — слабый ключ.

- 2г-раундового шифра Фейстеля, то шифрующая подстановка Ек — инволюция, имеющая 2п неподвижных элементов.

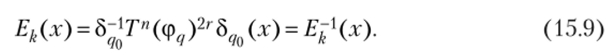

- 4 В соответствии с теоремой 15.2 подстановки Ек и Ек{ отличаются лишь взаимно обратным порядком использования раундовых ключей. При слабом ключе k порождаются 2г цикловых ключей, равных q, тогда при q0 = q,+x из равенства (15.6) имеем для всех х е V2n

Тогда Ек — инволюция (зашифрование блока на ключе k равносильно его расшифрованию).

Определим число единичных циклов в Ек. Пусть 5,/()(а) = (х), где а, х е g V2n. Из выражения (15.9) следует, что а — неподвижный элемент Ек х — неподвижный элемент подстановки Тп(

g)2r или равносильно: х — корень уравнения Тп(фг/)г(х) = (фг/)_г(х). В соответствии с леммой 15.1 (Фг/)~Г = ^(ф(/УТп, тогда равносильно: х — корень уравнения (ф^)г(х) = (фг/) гТп(х). Домножив это уравнение слева на ф"г, получаем: х — корень уравнения х = Тп(х)> где Tn(xv х2) = (х2, хх) при х = (х{, х2). Значит, число единичных циклов в Ек равно числу 2/7-битовых блоков вида (х, х), т. е. 2″. ?

Определим число слабых ключей для DES. Алгоритм генерации цикловых ключей шифра DES заключается в считывании значений 24 координат каждого из двух 28-битовых регистров, заполнения которых циклически сдвигаются на один-два шага. Отсюда все цикловые ключи одинаковы, если исходное заполнение каждого из двух регистров при сдвигах не изменяется, т. е. состоит только из единиц или только из нулей. Следовательно, в ключевом множестве шифра DES имеется четыре различных слабых ключа.

В ключевом множестве DES имеются и 2™-слабые ключи, m = 1, 2, 3. В частности, имеется 12 различных 2-слабых ключей (их называют также полуслабыми), составляющих шесть пар ключей, где каждой паре ключей соответствует пара взаимно обратных подстановок шифра.

Число слабых ключей шифра ГОСТ 28 147–89 равно числу двоичных матриц размера 8×32 с одинаковыми строками, т. е. равно 232.

Свойства слабых ключей не удалось использовать для снижения оценки стойкости ?)?5-алгоритма и ГОСТа, так как крайне малы доля слабых ключей и вероятность использования единичного цикла шифрующей подстановки слабого ключа.