Другие работы

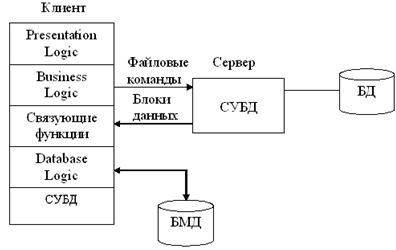

Методы выделения центральных линий на изображениях могут быть также разделены на несколько категорий: (1) методы, основанные на моделировании (работы), (2) методы с использованием нейросетей (), (3) методы трассировки (работы), (4) методы, основанные на распознавании образов () и др. Названия категорий говорят сами за себя. Мы не будем подробно описывать существующие методы анализа изображений…

Диссертация

К психофизиологическим факторам относится установление энергетических, зрительных и других физиологических возможностей человека в рассматриваемом технологическом процессе К санитарно-гигеническим факторам можно отнести создание оптимальных метеорологических условий, оптимального физико-химического состава воздушной среды, освещенности, уровней шума и вибраций в пределах требований ГОСТов, ССБТ…

Реферат

По содержанию можно выделить класс управленческих или организационно-распорядительских документов (ОРД), используемых для административного управления; экономико-статистических документов, предназначенных для экономического управления предприятием; научно-технических документов, возникающих при проектировании и производстве новых видов продукции; юридических документов, регламентирующих отношения…

Реферат

SADT (аббревиатура выражения Structured Analysis and Design Technique — методология структурного анализа и проектирования) — это методология, разработанная специально для того, чтобы облегчить описание и понимание искусственных систем, попадающих в разряд средней сложности. SADT была создана и опробована на практике в период с 1969 по 1973 г. Эта методология возникла под сильным влиянием PLEX…

Реферат

Передача бухгалтерских операций в бухгалтерские программы ФОЛИО, 1С, Турбо-Бухгалтер, Инфин, Инфо-Бухгалтер, Парус Полная перенастройка визуальных и печатных форм во всех стандартных отчетах и экранах. Автоматическое сохранение установок. Передача бухгалтерских операций в программы ФОЛИО, 1С, Турбо-Бухгалтер, Инфин, Инфо-Бухгалтер, Инотек-Бухгалтер, Парус Реализованы функции Приход, расход…

Реферат

Первый путь предполагает создание динамических библиотек, выполняющих функцию драйверов. Citect поставляется с более чем 120 драйверами ввода/вывода. Все эти драйверы 32 — разрядные и обеспечивают подключение более 300 типов ПЛК, RTU, микроконтроллеров, Loop — контроллеров и т. д. Среди них контроллеры фирм ABB (AC 110, AC 160, AC 410, AC 450, Commander 100, 150, 200, 300), Advantech (Adam 4000…

Реферат

В отличие от GIF-анимации, которая позволяет размещать в файле только изображения, Flash-технология предоставляет возможность объединить в одном формате анимацию, звук, текст, графику и, кроме того, элементы интерактивности, которые дают возможность пользователю или посетителю сайта определенным образом изменять данные на Web-странице, превращая его из наблюдателя в активного участника…

Реферат

Однако, если вы желаете получить компьютер с теми же возможностями, но по более низкой цене, обеспечить комплектную поддержку при проведении ремонтных работ и выполнении технического обслуживания в течение гарантийного срока или хотите как можно скорее получить систему, находящуюся в рабочем состоянии, от самостоятельной сборки лучше отказаться. В этом случае следует подумать о приобретении…

Реферат

С распространением серверов Windows NT все более популярным становится анализатор Network Monitor фирмы Microsoft. Он является частью сервера управления системой SMS, а также входит в стандартную поставку Windows NT Server, начиная с версии 4.0 (версия с усеченными функциями). Network Monitor в версии SMS является многоканальным анализатором протоколов, поскольку может получать данные…

Реферат

В бэк-офисе начальник Операционного отдела подписывает распоряжение на открытие счета, заявления клиентов и договоров счета, а также проверяет комплектность юр. дела. После этого, администратор от начальника Операционного отдела передает юр. дело заместителю главного бухгалтера. Он, в свою очередь, проверяет комплектность юр. дела, подписывает извещения в ИМНС и внебюджетные фонды, подписывает…

Реферат

Основная проблема формирования системы менеджмента качества в ОЭИСУ заключается в необходимости формирования «глобальной» системы менеджмента качества при сохранении разнородных «локальных» подходов. Всеобщую унификацию и стандартизацию, как это обычно делается применительно к блокам многоуровневых сетевых производственных структур, в данном случае вряд ли следует признать рациональной, так как…

Реферат

В результате внедрения программного продукта высвобождается свободное время. Вследствие экономии рабочего времени у преподавателя остается больше времени на обработку другой различной информации, которая не относится к работе по проверке студентов. Так как данный предмет изучают примерно в десяти группах в год (рассматриваем как очное, так и заочное, и дистанционное обучение), то чтобы получить…

Реферат

Характерной особенностью растровых моделей изображений при их использовании в информационно-измерительных системах является наличие как полезной информации, так и большого количества фоновой информации. Вносимые техническими средствами формирования изображений искажения зачастую делают невозможным непосредственное использование полученных с их помощью моделей изображений для решения задач…

Диссертация

Все разнообразие ПО (программного обеспечения) по большому счету делят на системные и прикладные программы. Первая группа обеспечивает работу второй на имеющемся «железе» (процессоре, дисках, оперативной памяти, устройствах ввода вывода). Операционные системы (ОС) относятся к системному ПО. Одной из задач ОС является реализация алгоритмов работы с аппаратным обеспечением. Может возникнуть вопрос…

Реферат

Июля 2000 г. разгорается скандал, связанный с публикацией в Сети романа Владимира Сорокина «Голубое сало». Обсуждение частного вопроса — публикация романа без разрешения автора — перерастает в глобальную дискуссию по проблеме авторских прав в Интернете. Автор романа и издательство Ad Marginem, которому принадлежит эксклюзивное право на публикацию романа, подают в суд на Андрея Чернова и требуют…

Реферат