Остаточная сложность реализации угрозы безопасности

Ранее, говоря о приоритетном обслуживании поступающих в систему заявок, мы сформулировали правило назначения приоритетов обслуживания — приоритет в обслуживании должны иметь заявки тех типов, которые характеризуются минимальным значением вероятности отказа безопасности в отношении угрозы уязвимостей: Х/х —? min. При этом мы учитывали влияние угроз уязвимостей различных типов, создающих одну… Читать ещё >

Остаточная сложность реализации угрозы безопасности (реферат, курсовая, диплом, контрольная)

Ранее, говоря о приоритетном обслуживании поступающих в систему заявок, мы сформулировали правило назначения приоритетов обслуживания — приоритет в обслуживании должны иметь заявки тех типов, которые характеризуются минимальным значением вероятности отказа безопасности в отношении угрозы уязвимостей: Х/х —? min. При этом мы учитывали влияние угроз уязвимостей различных типов, создающих одну угрозу атаки, на параметры и характеристики угрозы этой атаки.

Использование характеристики сложности реализации угрозы атаки уже позволяет учесть, как влияют угрозы уязвимостей различных типов на параметры и характеристики угрозы безопасности ИС, создаваемой некоторой совокупностью угроз различных атак. Важность этого обусловливается, как ранее отмечали, сильной зависимостью угроз различных атак от угроз уязвимостей.

Как ранее показали, сложность реализации угрозы атаки 5а равна суммарной сложности реализации создающих эту атаку угроз уязвимостей реализации S (см. формулу (7.3)).

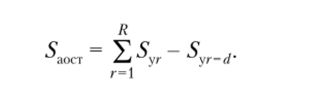

Пусть возникла и не устранена некая d-я угроза уязвимостей реализации, сложность осуществления атаки на которую S d. В этих условиях сложность реализации угрозы атаки уменьшится на величину Syr=d и составит 5аост:

При этом 5аост характеризует остаточную сложность для потенциального нарушителя реализации угрозы атаки.

• Под эксплуатационной характеристикой безопасности «остаточная сложность реализации угрозы атаки» будем понимать сложность реализации угрозы атаки для потенциального нарушителя в предположении о том, что одна или несколько угроз уязвимостей, создающих эту угрозу атаки, становятся реальными.

Пусть в системе, характеризуемой множеством актуальных угроз атак {5а11ОТ, т = 1,…, М), одновременно возникло несколько реальных угроз уязвимостей, при этом некоторые из этих угроз уязвимостей одновременно создают различные угрозы атак. И пусть при этом в системе отсутствуют реальные угрозы атаки.

Исходя из данных предположений, естественно будет в первую очередь устранять те возникшие реальные угрозы уязвимостей реализации, которые максимально уменьшают остаточную сложность реализации угроз атак на их множестве {5'а|1ОТ, т = 1,…, М). Другими словами, в общем случае имеет смысл ввести приоритетное обслуживание поступающих в систему заявок на обслуживание (устранение возникающих уязвимостей реализации), где приоритет обслуживания заявки будет определяться следующим образом.

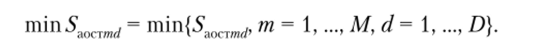

Пусть в результате возникновения D реальных угроз уязвимостей реализации, где d = 1, D, остаточную сложность реализации угроз атак составляет множество {5аостом/, т = 1, М, d= 1, Z)}. Тогда с максимальным приоритетом следует обслуживать ту заявку, для которой значение *Уаостям/ минимально, тт5аост/л/, или исходя из условия:

Соответствующим образом, исходя из данного условия, угрозы уязвимостей реализации можно ранжировать по порядку их устранения, т. е. присвоить им соответствующие (относительные или абсолютные) приоритеты обслуживания.