Другие работы

Так, если вольтметр с разрешающей способностью в 1 В показывает 200 В, то истинное значение напряжения скорее всего лежит либо в диапазоне от 200 до 201 В, либо в диапазоне от 199 до 200 В; причем в общем случае оба диапазона равновероятны, так что можно ввести логарифмическую меру единицы информации? J = — logp = log0,5 = 1 бит, где р — вероятность наличия или отсутствия минимального значения…

Реферат

Улучшение точности ввода данных — одна из основных мотиваций для внедрения системы штрихового кодирования. Зачастую, сбор данных, являясь основой всех действий, позволят компании создавать точные отчеты и делать реалистичные прогнозы о будущих действиях и потребностях. Поскольку ввод данных играет такую критическую роль в действиях компании, очень важно определить диапазон погрешностей ошибок при…

Реферат

Используя формы ввода и расчета (см. рис. 9.10, 9.11), для каждого объекта или вида работ в составе объекта строительства определяются свои параметры продолжительности строительства, объемы капитальных вложений и строительно-монтажных работ и их распределение по периодам строительства, задается период начала строительства в рамках общей продолжительности строительства объекта. На основании…

Реферат

Как указано ранее, индексы могут использоваться оптимизатором запросов Oracle для повышения производительности доступа к данным. Oracle использует два различных оптимизатора. Первый — продукционный оптимизатор выполняет запрос на основе набора иерархических правил, которые определяют приоритетность различных вариантов доступа. Другой вариант оптимизатора — стоимостный оптимизатор, который…

Реферат

Одним из ключевых элементов для пользовательской работы в Интернете является специализированное прикладное программное обеспечение — программы — веб-браузеры. Веб-браузер выступает в качестве посредника между человеком и информационными ресурсами Интернета, т. е. является главным компьютерным интерфейсом для взаимодействия человека с информационным массивом Глобальной сети. До появления…

Реферат

Все хозяйственные операции, проводимые организацией, оформляют оправдательными документами. Причем такие документы принимаются к учету, если они составлены по форме, содержащейся в альбомах унифицированных форм первичной учетной документации. Для торговых организаций такие альбомы утверждены, а значит, пользоваться нужно именно теми формами, которые там содержатся. Естественно, все они могут быть…

Реферат

Операции (7.15)—(7.20) являются альтернативами соответствующих булевых операций, как и пересечение, объединение и импликация для нечетких множеств. Нетрудно проверить, что для (7.15)—(7.16) выполняются булевы законы для конъюнкции (рис. 4.3), для (7.17)—(7.18) выполняются законы для дизъюнкции (рис. 4.6), а для (7.19)-(7.20) выполняются законы импликации (рис. 4.10). Таким образом, в граничных…

Реферат

Уведомление о подозрительной деятельности, попытках зондирования или атаки на узлы сети или сам экран. Программные средства анализа защищенности. Периодически возникает задача проверки, насколько реализованы или используемые механизмы защиты соответствует положениям принятой в организации политики безопасности. Контроль эффективности защиты осуществляется с целью своевременного выявления…

Реферат

На учебных чертежах обозначение составляющих элементов, входящих в специфицированное изделие, принимаем сокращенное: XXX.XXX.XXX (девять символов). Например, первые три цифры (первый блок) будут обозначать следующее: 01— помер специальности, 5 — номер выполняемой работы, а именно «Разработка конструкторской документации сборочной единицы» (015). Второй блок (три символа) обозначает номер…

Реферат

Для данного метода доступа используется топология «общая шина». Поэтому сообщение, отправляемое одной рабочей станцией, принимается одновременно всеми остальными, подключенными к общей шине. Но сообщение, предназначенное только для одной станции (оно включает в себя адрес станции назначения и адрес станции отправителя). Та станция, которой предназначено сообщение, принимает его, остальные…

Реферат

Анализ сетевого трафика. Данная атака реализуется с помощью специальной программы, называемой sniffer. Sniffer представляет собой прикладную программу, которая использует сетевую карту, работающую в режиме promiscuous mode, так называемый «неразборчивый» режим в котором сетевая плата позволяет принимать все пакеты независимо от того кому они адресованы. В нормальном состоянии…

Реферат

При использовании персональных компьютеров для подготовки документов текст редактируемого документа выводится на экран, и пользователь может в диалоговом режиме вносить в него свои изменения. Все внесенные изменения сразу же отображаются на экране компьютера, и потом при распечатке выводится красиво и правильно оформленный текст, в котором учтены все сделанные пользователем исправления…

Реферат

Линейные решающие правила базируются на применении квадратичной функции затрат для конкретной производственной системы. Функция позволяет определять суммарные затраты, включающие: основную заработную плату, сверхурочные, субконтракты, затраты на изменение численности работающих и хранение запасов. В качестве независимых переменных применяются объем выпуска продукции и численность работающих…

Реферат

Итак, у нас в проект была добавлена вторая форма. Теперь попробуем осуществить взаимодействие между двумя формами. Допустим, первая форма по нажатию на кнопку будет вызывать вторую форму. Во-первых, добавим на первую форму Form1 кнопку и двойным щелчком по кнопке перейдем в файл кода. Итак, мы попадем в обработчик события нажатия кнопки, который создается по умолчанию после двойного щелчка…

Реферат

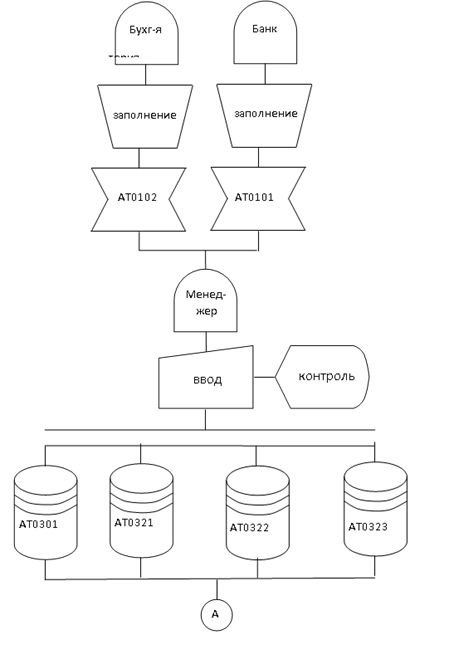

На этапе приема документов в банке в автоматическом режиме программным обеспечением осуществляется контроль соответствия электронных подписей содержимому документа, правильности указанного номера счета клиента, контроль на дублирование документа, проверка платежных реквизитов и на наличие кредитового остатка, достаточного для проведения платежа. В случае выявления какого-либо несоответствия…

Курсовая