Баслы П.Н. «Информационная безопасность» — Ростов на Дону: Феникс, 2006. 253 с.

Партыка Т.Л. «Информационная безопасность». — М., Форум, 2007.

Материалы и журналы компьютера www.computerra.ru.

Агеев А. С. «Организация работ по комплексной защите информации». — К., 2003.

Ярочкин В. И. «Технические каналы утечки информации». — М., 2005.

http://engine.adland.ru.

Батурин Ю.М., Жодзинский А. М. «Компьютерная преступность и компьютерная безопасность» — М.: Юрид. лит., 1991.

Домарев В.В. «Безопасность информационных технологий. Системный подход». — К.: ООО ТИД «Диасофт», 2004. — 992 с.

Хофман Л., «Современные методы защиты информации», — Москва, 1995.

Евгений Касперский «Компьютерные вирусы» — М.: 1998.

http://antispam.home.nov.ru/index.htm.

Панасенко С.П., «Защита информации в компьютерных сетях» // Журнал «Мир ПК» 2002 № 2.

Емелин П.В., Учебно-практическое пособие для дистационного обучения студентов специальности «Информационные системы (в экономике)». Караганда 2003.

Форд Джерри Ли «Персональная защита от хакеров». — М., Куденец — Образ, 2003.

Грибунин В. Г. Политика безопасности: разработка и реазизация// «Информационная безопасность», 2005, № 1.

Закон Республики Казахстан от 11.01.2007 № 217 — III «Об информатизации».

Андрианов В. И «Шпионские штучки и устройства для защиты объектов и информации». — СПб., 2001.

http://antispam.home.nov.ru/index.htm.

Медведевский И.Д., П. В Семьянов, Д. Г Леонтьев «Атака на Интернет» — 2-ое издание — М.:2000.

Положение об отделе автоматизированных систем диспетчерского управления и вычислительной техники Костанайского регионального центра «Энергоинформ» № 69/1 от 02.04.2007 г.

Руководство по использованию АСКУЭ Костанайского регионального центра «Энергоинформ».

Инструкция о порядке предоставления и прекращении действий полномочий пользователей на доступ к ресурсам автоматизированной системы. Костанайского регионального центра «Энергоинформ"2007 г Д. Ведеев «Защита данных в компьютерных сетях» — М.:1995.

Локхард Э. «Антихакенг в сети» СПБ: Питер 2005.-297с.

Библиотека сетевой безопасности security.tsu.ru.

Глобальные сети и коммуникации № издания с1-по 6 — М.:1998.

Лысов А.В., Остапенко А. Н. Энциклопедия промышленного шпионажа.-СПб., 2003.

Торокин А.А. «Основы инженерно-технической защиты информации». — М.: 2007. — 345 с.

Халяпин Д. Б., Ярочкин В. И. «Основы защиты промышленной и коммерческой». — К., 2001. Ярочкин В. И. «Технические каналы утечки информации». — М., 2005.

Максимов Ю. Н. «Защита информации в системах и средствах информатизации и связи». — СПб., 2005.

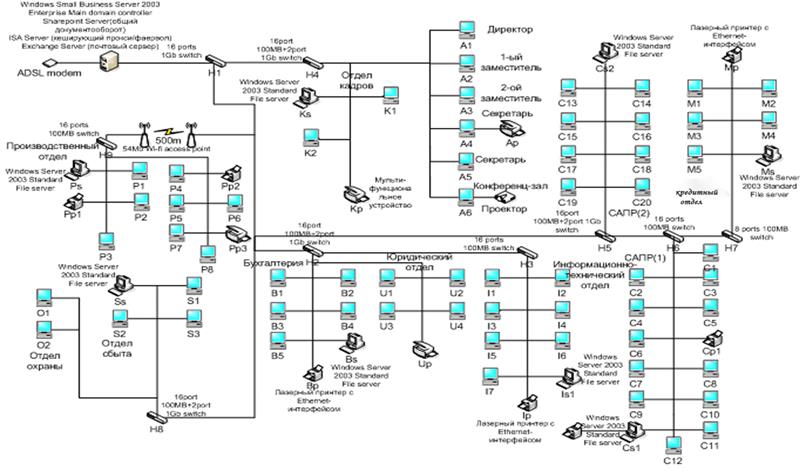

ПРИЛОЖЕНИЕ А.

Структура сети.