Разработка модели угроз ПДн районной налоговой инспекции

Определение организационных и организационно-технических требований к обеспечению уровней защищенности персональных данных в информационных системах персональных данных организации На пятой стадии курсовой работы на основании Постановления Правительства Российской Федерации от 1.11.2012 № 1119 сформированы требования к обеспечению уровней защищенности ПДн определенных на 4-м этапе курсового… Читать ещё >

Разработка модели угроз ПДн районной налоговой инспекции (реферат, курсовая, диплом, контрольная)

Угрозы ПДн районной налоговой инспекции представлены в таблице 3.

Таблица 3 Угрозы ПДн районной налоговой инспекции для ИСПДн клиентов и сотрудников.

№ п/п. | Описание угрозы. | Источник угрозы. | Нарушаемые свойства. | Объекты воздействия. | Уязвимость. | |||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||

1 Угрозы для общедоступных ПДн клиентов районной налоговой инспекции. | ||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||

Кражи, модификацииуничтожение информации. | Персонал, имеющий доступ к защищаемой информации. | Целостность, конфиденциальность, доступность. | Информация, обрабатываемая на серверах информационной системы персональных данных. | Несанкционированное неумышленные действия пользователей, приводящие к возникновению уязвимостей. | ||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||

Действия вредоносных программ (вирусов); | Лица, не имеющие доступа к информационной системе персональных данных (внешние нарушители), к которым могут относиться разведывательные службы иностранных государств, криминальные структуры, конкурирующие организации, недобросовестные партнеры, иные физические лица. | Целостность, конфиденциальность, доступность. | Информация, обрабатываемая на серверах информационной системы персональных данных. | Внедрение вредоносных программ, создающих уязвимости в программном и программно-аппаратном обеспечении. | ||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||

Непреднамеренная модификация (уничтожение) информации сотрудниками. | Персонал, осуществляющий администрирование информационных систем и средств защиты. | Целостность, конфиденциальность, доступность. | Информация, обрабатываемая на АРМ информационной системы персональных данных. | Несанкционированные неумышленные действия пользователей, приводящие к возникновению уязвимостей. | ||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||

Выход из строя аппаратно-программных средств. | Поставщики аутсорсинговых услуг. Персонал, имеющий доступ в контролируемую зону, но не имеющий доступа к защищаемой информации. | Целостность, конфиденциальность, доступность. | Информация, обрабатываемая на АРМ информационной системы персональных данных, информация передаваемая по каналу связи. | Несанкционированные неумышленные действия пользователей, приводящие к возникновению уязвимостей. Неправильные настройки программного обеспечения, неправомерное изменение режимов работы устройств и программ. | ||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||

Сбой системы электроснабжения. | Система энергоснабжения. | Целостность, доступность. | Информация, обрабатываемая, как на АРМ, так и на серверах. | Сбои в работе аппаратного и программного обеспечения (вызванные сбоями в электропитании, выходом из строя аппаратных элементов в результате старения и снижения надежности, внешними воздействиями электромагнитных полей технических устройств и др.). | ||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||

Стихийное бедствие. | Угроза, не связанная с деятельностью человека. | Целостность. | Информация, обрабатываемая, как на АРМ, так и на серверах. | Сбои в работе аппаратного и программного обеспечения (вызванные сбоями в электропитании, выходом из строя аппаратных элементов в результате старения и снижения надежности, внешними воздействиями электромагнитных полей технических устройств и др.). | ||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||

Угрозы внедрения по сети вредоносных программ. | Лица, не имеющие доступа к информационной системе персональных данных (внешние нарушители), к которым могут относиться разведывательные службы иностранных государств, криминальные структуры, конкурирующие организации, недобросовестные партнеры, иные физические лица. | Конфиденциальность, целостность, доступность. | Информация, обрабатываемая на АРМ информационной системы персональных данных, информация передаваемая по каналу связи. | Внедрение вредоносных программ, создающих уязвимости в программном и программно-аппаратном обеспечении. | ||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||

2 Угрозы иным ПДн клиентов районной налоговой инспекции. | ||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||

Кража носителей информации. | Персонал, имеющий доступ к защищаемой информации. | Конфиденциальность. | Информация, содержащаяся на электронном или бумажном носителе информации. | Неумышленные действия пользователей, приводящие к возникновению уязвимостей. | ||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||

Кражи, модификацииуничтожение информации. | Персонал, имеющий доступ к защищаемой информации. | Целостность, конфиденциальность, доступность. | Информация, обрабатываемая на серверах информационной системы персональных данных. | Несанкционированное неумышленные действия пользователей, приводящие к возникновению уязвимостей. | ||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||

Несанкционированное отключение средств защиты; | Персонал, осуществляющий администрирование информационных систем и средств защиты. | Конфиденциальность, доступность. | Информация, обрабатываемая на АРМ информационной системы персональных данных. | Несанкционированные неумышленные действия пользователей, приводящие к возникновению уязвимостей. | ||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||

Действия вредоносных программ (вирусов); | Лица, не имеющие доступа к информационной системе персональных данных (внешние нарушители), к которым могут относиться разведывательные службы иностранных государств, криминальные структуры, конкурирующие организации, недобросовестные партнеры, иные физические лица. | Целостность, конфиденциальность, доступность. | Информация, обрабатываемая на серверах информационной системы персональных данных. | Внедрение вредоносных программ, создающих уязвимости в программном и программно-аппаратном обеспечении. | ||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||

Не декларированные возможности системного ПО и ПО для обработки персональных данных. | Лица, не имеющие доступа к информационной системе персональных данных (внешние нарушители), к которым могут относиться разведывательные службы иностранных государств. криминальные структуры, конкурирующие организации, недобросовестные партнеры, иные физические лица. | Целостность, конфиденциальность, доступность. | Информация, обрабатываемая на мобильных устройствах информационной системы персональных данных. | Ошибки при проектировании, разработке и установке ПО. | ||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||

Установка ПО не связанного с исполнением служебных обязанностей. | Персонал, осуществляющий администрирование информационных систем и средств защиты. | Целостность, конфиденциальность, доступность. | Информация, обрабатываемая на АРМ информационной системы персональных данных. | Несанкционированные неумышленные действия пользователей, приводящие к возникновению уязвимостей. | ||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||

Утрата ключей и атрибутов доступа. | Персонал. | Конфиденциальность, доступность. | Информация, обрабатываемая на АРМ информационной системы персональных данных. | Несанкционированные неумышленные действия пользователей, приводящие к возникновению уязвимостей. | ||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||

Непреднамеренная модификация (уничтожение) информации сотрудниками. | Персонал, осуществляющий администрирование информационных систем и средств защиты. | Целостность, конфиденциальность, доступность. | Информация, обрабатываемая на АРМ информационной системы персональных данных. | Несанкционированные неумышленные действия пользователей, приводящие к возникновению уязвимостей. | ||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||

Непреднамеренное отключение средств защиты. | Персонал, осуществляющий администрирование информационных систем и средств защиты. | Целостность, конфиденциальность, доступность. | Информация, обрабатываемая на АРМ информационной системы персональных данных, информация передаваемая по каналу связи. | Несанкционированные неумышленные действия пользователей, приводящие к возникновению уязвимостей. | ||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||

Выход из строя аппаратно-программных средств. | Поставщики аутсорсинговых услуг. Персонал, имеющий доступ в контролируемую зону, но не имеющий доступа к защищаемой информации. | Целостность, конфиденциальность, доступность. | Информация, обрабатываемая на АРМ информационной системы персональных данных, информация передаваемая по каналу связи. | Несанкционированные неумышленные действия пользователей, приводящие к возникновению уязвимостей. Неправильные настройки программного обеспечения, неправомерное изменение режимов работы устройств и программ. | ||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||

Сбой системы электроснабжения. | Система энергоснабжения. | Целостность, доступность. | Информация, обрабатываемая, как на АРМ, так и на серверах. | Сбои в работе аппаратного и программного обеспечения (вызванные сбоями в электропитании, выходом из строя аппаратных элементов в результате старения и снижения надежности, внешними воздействиями электромагнитных полей технических устройств и др.). | ||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||

Стихийное бедствие. | Угроза, не связанная с деятельностью человека. | Целостность. | Информация, обрабатываемая, как на АРМ, так и на серверах. | Сбои в работе аппаратного и программного обеспечения (вызванные сбоями в электропитании, выходом из строя аппаратных элементов в результате старения и снижения надежности, внешними воздействиями электромагнитных полей технических устройств и др.). | ||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||

Разглашение информации, модификация, уничтожение сотрудниками допущенными к ее обработке. | Сотрудники допущенные к обработке информации. | Доступность, конфиденциальность. | Информация, обрабатываемая на АРМ информационной системы персональных данных и на серверах ИСПДн. | Несанкционированные неумышленные действия пользователей, приводящие к возникновению уязвимостей. Сотрудники — злоумышленники. | ||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||

Угрозы выявления паролей по сети. | Лица, не имеющие доступа к информационной системе персональных данных (внешние нарушители). | Конфиденциальность, целостность, доступность. | Информация, передаваемая по каналу связи. | Неправомерное изменение режимов работы устройств и программ. | ||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||

Угрозы подмены доверенного объекта в сети. | Поставщики аутсорсинговых услуг. Внешние нарушители. | Конфиденциальность, целостность. | Информация, передаваемая по каналу связи. | Неправомерное изменение режимов работы устройств и программ. | ||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||

Угрозы типа «Отказ в обслуживании». | Поставщики аутсортинговых услуг. | Доступность. | Информация, передаваемая по каналу связи. | Несанкционированные неумышленные действия пользователей, приводящие к возникновению уязвимостей. | ||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||

Угрозы внедрения по сети вредоносных программ. | Лица, не имеющие доступа к информационной системе персональных данных (внешние нарушители), к которым могут относиться разведывательные службы иностранных государств, криминальные структуры, конкурирующие организации, недобросовестные партнеры, иные физические лица. | Конфиденциальность, целостность, доступность. | Информация, обрабатываемая на АРМ информационной системы персональных данных, передаваемая по каналам связи, обрабатываемая на серверах ИСПДн. | Внедрение вредоносных программ, создающих уязвимости в программном и программно-аппаратном обеспечении. | ||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||

Угрозы сканирования, направленные на выявление типа или типов используемых операционных систем, сетевых адресов рабочих станций ИСПДн, топологии сети, открытых портов и служб, открытых соединений и др. | Лица, не имеющие доступа к информационной системе персональных данных (внешние нарушители), к которым могут относиться разведывательные службы иностранных государств, криминальные структуры, конкурирующие организации, недобросовестные партнеры, иные физические лица. | Конфиденциальность, целостность, доступность. | Информация, обрабатываемая на АРМ информационной системы персональных данных, передаваемая по каналам связи, обрабатываемая на серверах ИСПДн. | Внедрение вредоносных программ, создающих уязвимости в программном и программно-аппаратном обеспечении. | ||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||

Кража ключей и атрибутов доступа. | Лица, не имеющие доступа к информационной системе персональных данных (внешние нарушители). | Конфиденциальность, доступность. | Информация, обрабатываемая на АРМ информационной системы персональных данных. | Преднамеренные действия по внесению уязвимостей путем не законного получения доступа к информации. | ||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||

Угрозы утечки видовой информации. | Лица, не имеющие доступа к информационной системе персональных данных (внешние нарушители). | Целостность, конфиденциальность, доступность. | Информация, обрабатываемая на АРМ информационной системы персональных данных. | Преднамеренные действия по внесению уязвимостей путем не законного получения доступа к информации. | ||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||

Перехват в пределах контролируемой зоны внешними нарушителями. | Лица, не имеющие доступа к информационной системе персональных данных (внешние нарушители), к которым могут относиться разведывательные службы иностранных государств, криминальные структуры, конкурирующие организации, недобросовестные партнеры, иные физические лица. | Конфиденциальность. | Информация, передаваемая по каналу связи. | Внедрение вредоносных программ, создающих уязвимости в программном и программно-аппаратном обеспечении. | ||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||

3 Угрозы для общедоступных ПДн сотрудников районной налоговой инспекции. | ||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||

Кражи, модификацииуничтожение информации. | Персонал, имеющий доступ к защищаемой информации. | Целостность, конфиденциальность, доступность. | Информация, обрабатываемая на серверах информационной системы персональных данных. | Несанкционированное неумышленные действия пользователей, приводящие к возникновению уязвимостей. | ||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||

Действия вредоносных программ (вирусов); | Лица, не имеющие доступа к информационной системе персональных данных (внешние нарушители), к которым могут относиться разведывательные службы иностранных государств, криминальные структуры, конкурирующие организации, недобросовестные партнеры, иные физические лица. | Целостность, конфиденциальность, доступность. | Информация, обрабатываемая на серверах информационной системы персональных данных. | Внедрение вредоносных программ, создающих уязвимости в программном и программно-аппаратном обеспечении. | ||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||

Непреднамеренная модификация (уничтожение) информации сотрудниками. | Персонал, осуществляющий администрирование информационных систем и средств защиты. | Целостность, конфиденциальность, доступность. | Информация, обрабатываемая на АРМ информационной системы персональных данных. | Несанкционированные неумышленные действия пользователей, приводящие к возникновению уязвимостей. | ||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||

Выход из строя аппаратно-программных средств. | Поставщики аутсорсинговых услуг. Персонал, имеющий доступ в контролируемую зону, но не имеющий доступа к защищаемой информации. | Целостность, конфиденциальность, доступность. | Информация, обрабатываемая на АРМ информационной системы персональных данных, информация передаваемая по каналу связи. | Несанкционированные неумышленные действия пользователей, приводящие к возникновению уязвимостей. Неправильные настройки программного обеспечения, неправомерное изменение режимов работы устройств и программ. | ||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||

Сбой системы электроснабжения. | Система энергоснабжения. | Целостность, доступность. | Информация, обрабатываемая, как на АРМ, так и на серверах. | Сбои в работе аппаратного и программного обеспечения (вызванные сбоями в электропитании, выходом из строя аппаратных элементов в результате старения и снижения надежности, внешними воздействиями электромагнитных полей технических устройств и др.). | ||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||

Стихийное бедствие. | Угроза, не связанная с деятельностью человека. | Целостность. | Информация, обрабатываемая, как на АРМ, так и на серверах. | Сбои в работе аппаратного и программного обеспечения (вызванные сбоями в электропитании, выходом из строя аппаратных элементов в результате старения и снижения надежности, внешними воздействиями электромагнитных полей технических устройств и др.). | ||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||

Угрозы внедрения по сети вредоносных программ. | Лица, не имеющие доступа к информационной системе персональных данных (внешние нарушители), к которым могут относиться разведывательные службы иностранных государств, криминальные структуры, конкурирующие организации, недобросовестные партнеры, иные физические лица. | Конфиденциальность, целостность, доступность. | Информация, обрабатываемая на АРМ информационной системы персональных данных, информация передаваемая по каналу связи. | Внедрение вредоносных программ, создающих уязвимости в программном и программно-аппаратном обеспечении. | ||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||

4 Угрозы иным ПДн сотрудников районной налоговой инспекции. | ||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||

Кража носителей информации. | Персонал, имеющий доступ к защищаемой информации. | Конфиденциальность. | Информация, содержащаяся на электронном или бумажном носителе информации. | Неумышленные действия пользователей, приводящие к возникновению уязвимостей. | ||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||

Кражи, модификацииуничтожение информации. | Персонал, имеющий доступ к защищаемой информации. | Целостность, конфиденциальность, доступность. | Информация, обрабатываемая на серверах информационной системы персональных данных. | Несанкционированное неумышленные действия пользователей, приводящие к возникновению уязвимостей. | ||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||

Несанкционированное отключение средств защиты; | Персонал, осуществляющий администрирование информационных систем и средств защиты. | Конфиденциальность, доступность. | Информация, обрабатываемая на АРМ информационной системы персональных данных. | Несанкционированные неумышленные действия пользователей, приводящие к возникновению уязвимостей. | ||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||

Действия вредоносных программ (вирусов); | Лица, не имеющие доступа к информационной системе персональных данных (внешние нарушители), к которым могут относиться разведывательные службы иностранных государств, криминальные структуры, конкурирующие организации, недобросовестные партнеры, иные физические лица. | Целостность, конфиденциальность, доступность. | Информация, обрабатываемая на серверах информационной системы персональных данных. | Внедрение вредоносных программ, создающих уязвимости в программном и программно-аппаратном обеспечении. | ||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||

Не декларированные возможности системного ПО и ПО для обработки персональных данных. | Лица, не имеющие доступа к информационной системе персональных данных (внешние нарушители), к которым могут относиться разведывательные службы иностранных государств. криминальные структуры, конкурирующие организации, недобросовестные партнеры, иные физические лица. | Целостность, конфиденциальность, доступность. | Информация, обрабатываемая на мобильных устройствах информационной системы персональных данных. | Ошибки при проектировании, разработке и установке ПО. | ||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||

Установка ПО не связанного с исполнением служебных обязанностей. | Персонал, осуществляющий администрирование информационных систем и средств защиты. | Целостность, конфиденциальность, доступность. | Информация, обрабатываемая на АРМ информационной системы персональных данных. | Несанкционированные неумышленные действия пользователей, приводящие к возникновению уязвимостей. | ||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||

Утрата ключей и атрибутов доступа. | Персонал. | Конфиденциальность, доступность. | Информация, обрабатываемая на АРМ информационной системы персональных данных. | Несанкционированные неумышленные действия пользователей, приводящие к возникновению уязвимостей. | ||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||

Непреднамеренная модификация (уничтожение) информации сотрудниками. | Персонал, осуществляющий администрирование информационных систем и средств защиты. | Целостность, конфиденциальность, доступность. | Информация, обраба…

Таким образом, для ИСПДн клиентов районной налоговой инспекции коэффициент Y1=5. В таблице 5 представлены показатели исходной защищенности ИСПДн клиентов, в которой обрабатываются иные ПДн. Таблица 5 Показатели исходной защищенности ИСПДн клиентов в которой обрабатываются иные ПДн.

Исходя из показателей исходной защищенности ИСПДн, в которой обрабатываются иные ПДн клиентов районной налоговой инспекции. Можно сделать вывод о том, что данная ИСПДн имеет средний уровень исходной защищенности. При составлении перечня актуальных угроз безопасности ПДн каждой степени исходной защищенности ставится в соответствие числовой коэффициент Y1, а именно: — 0 для высокой степени исходной защищенности;

Таким образом, для ИСПДн клиентов районной налоговой инспекции коэффициент Y1=5. В таблице 6 представлены показатели исходной защищенности ИСПДн, в которой обрабатываются общедоступные ПДн сотрудников районной налоговой инспекции. Таблица 6 Показатели исходной защищенности ИСПДн, в которой обрабатываются иные ПДн сотрудников.

Исходя из показателей исходной защищенности ИСПДн, в которой обрабатываются общедоступные ПДн сотрудников районной налоговой инспекции, можно сделать вывод о том, что данная ИСПДн имеет средний уровень исходной защищенности. При составлении перечня актуальных угроз безопасности ПДн каждой степени исходной защищенности ставится в соответствие числовой коэффициент Y1, а именно: — 0 для высокой степени исходной защищенности;

Таким образом, для ИСПДн сотрудников районной налоговой инспекции коэффициент Y1=5. В таблице 7 представлены показатели исходной защищенности ИСПДн сотрудников, в которой обрабатываются иные ПДн. Таблица 7 Показатели исходной защищенности ИСПДн сотрудников в которой обрабатываются иные ПДн.

Исходя из показателей исходной защищенности ИСПДн, в которой обрабатываются иные ПДн сотрудников районной налоговой инспекции, можно сделать вывод о том, что данная ИСПДн имеет средний уровень исходной защищенности. При составлении перечня актуальных угроз безопасности ПДн каждой степени исходной защищенности ставится в соответствие числовой коэффициент Y1, а именно: — 0 для высокой степени исходной защищенности;

Таким образом, для ИСПДн клиентов районной налоговой инспекции коэффициент Y1=5. Таблица 8 Модель угроз безопасности общедоступных ПДн клиентов районной налоговой инспекции.

Таблица 9 Модель угроз безопасности иных ПДн клиентов районной налоговой инспекции.

Таблица 10 Модель угроз безопасности общедоступных ПДн сотрудников районной налоговой инспекции.

Таблица 11 Модель угроз безопасности иных ПДн сотрудников районной налоговой инспекции.

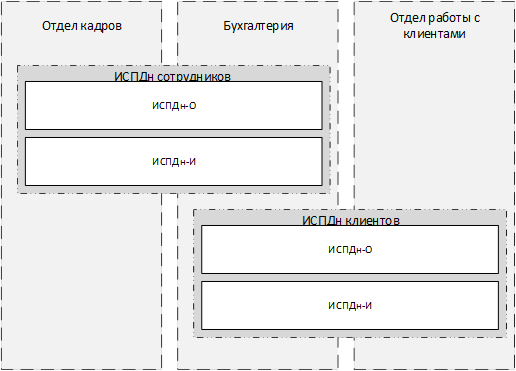

4. Определение уровня защищенности ИСПДн организации На четвертой стадии курсовой работы были определены и классифицированы отдельные ИСПДн районной налоговой инспекции. Вначале ИСПДн районной налоговой инспекции была разбита на две большие группы по субъектам ПДн: ИСПДн клиентов и ИСПДн сотрудников. Затем в данных группах были выделены подгруппы по типам ПДн: ИСПДн-О клиентов, ИСПДн-О сотрудников, ИСПДн-И клиентов, ИСПДн-И сотрудников. Таким образом были идентифицированы следующие ИСПДн районной налоговой инспекции: ИСПДн клиентов: ИСПДн-О ИСПДн-И ИСПДн сотрудников: ИСПДн-О ИСПДн-И Графическое представление идентифицированных ИСПДн приведено на рисунке 5.  Рис. 5 Структура идентифицированных ИСПДн районной налоговой инспекции ИСПДн клиентов и ИСПДн сотрудников, обрабатывающие общедоступные ПДн — информационная система, обрабатывающая общедоступные ПДн, так как в ней обрабатываются ПДн субъектов ПДн, размещаемые в общедоступных источниках ПДн, созданных в соответствии со статьей 8 Федерального закона «О персональных данных» (ИСПДн-О); ИСПДн клиентов и ИСПДн сотрудников, обрабатывающие иные ПДн — информационная система, обрабатывающая иные категории ПДн, так как в ней не обрабатываются ПДн, относящиеся к другим ИСПДн (ИСПДн-И). При обработке персональных данных в информационных системах устанавливаются 4 уровня защищенности персональных данных. Для ИСПДн клиентов и ИСПДн сотрудников, обрабатывающих иные ПДн необходимо обеспечение 1-го уровня защищенности персональных данных. Это обусловлено тем, что для информационной системы актуальны угрозы 1-го типа и информационная система обрабатывает иные категории персональных данных; Для ИСПДн клиентов и ИСПДн сотрудников, обрабатывающие общедоступные ПДн необходимо обеспечение 2-го уровня защищенности персональных данных. В следствии того, что для информационной системы актуальны угрозы 1-го типа и информационная система обрабатывает общедоступные персональные данные; Руководствуясь видом ИСПДн (О, С, Б или И), заданными в задании на курсовое проектирование типами угроз для каждой ИСПДн (1,2 или 3) и количеством субъектов ПДн, чьи ПДн обрабатываются в ИСПДн, был определен уровень защищенности каждой ИСПДн приведенный в таблице 12. Таблица 12 Уровни защищенности ИСПДн районной налоговой инспекции.

5. Определение организационных и организационно-технических требований к обеспечению уровней защищенности персональных данных в информационных системах персональных данных организации На пятой стадии курсовой работы на основании Постановления Правительства Российской Федерации от 1.11.2012 № 1119 сформированы требования к обеспечению уровней защищенности ПДн определенных на 4-м этапе курсового проектирования. Для обеспечения 2-го уровня защищенности ПДн при их обработке в информационных системах необходимо выполнение следующих требований:

Для обеспечения 1-го уровня защищенности ПДн при их обработке в информационных системах помимо требований, предусмотренных для 2-го уровня защищенности, необходимо выполнение следующих требований:

На шестой стадии курсовой работы решается задача разработки документов по обеспечению безопасности ПДн при их обработке в ИСПДн районной налоговой инспекции. На этой стадии используются ранее полученные результаты — уровень защищенности ПДн, модель угроз, требования к обеспечению защищенности ПДн, а также Федеральный закон от 27.07.2006 «О персональных данных» (в действующей редакции) и Постановление Правительства Российской Федерации от 21.03.2012 № 211. Разработанные документы по обеспечению безопасности персональных данных при их обработке в информационных системах персональных данных включают в себя:

Разработанные документы районной налоговой инспекции по обеспечению безопасности персональных данных при их обработке в информационных системах персональных данных представлены в приложении А, Б и В соответственно. |