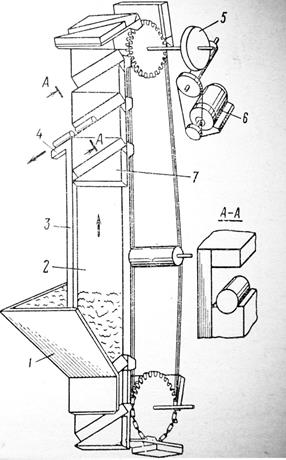

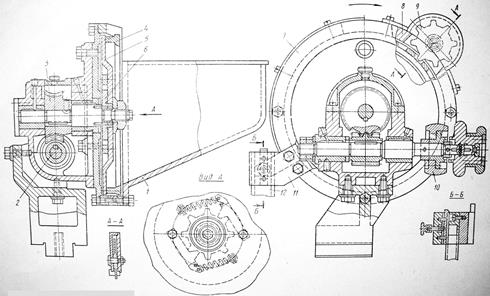

Бункерно-ориентирующее устройство этого типа (рис. 4.2) часто применяется на практике.

Рисунок 4.2 — БЗУ элеваторного типа.

Конструкция лопастей зависит от формы подаваемых заготовок. Например, для гладких валиков лопасти устанавливают так, чтобы исключить размещение двух валиков друг над другом; для заготовок типа дисков устанавливают козырек, способствующий повороту заготовки на ребро и т. д. Элеваторные бункерно-ориентирующие устройства предназначены для подачи заготовок диаметром 10—30 мм и длиной до 220 мм. В элеваторных устройствах бункер расположен на небольшой высоте, имеет большую емкость и удобен для загрузки — в этом их преимущество. Элеваторные устройства имеют простую конструкцию, большую производительность, работают надежно и могут быть использованы для подъема тяжелых заготовок.

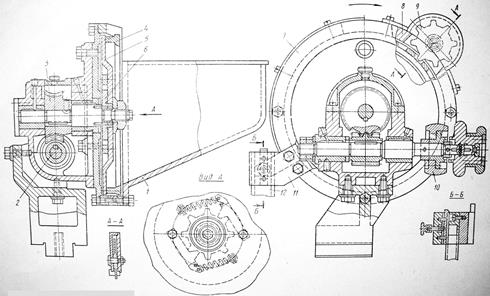

Карманчиковые бункерно-ориентируюшие устройства с профильными вырезами

Карманчиковые устройства служат для подачи колпачков со сферической наружной поверхностью донышка и длиной l<

Число карманчиков в диске зависит от производительности и диаметра подаваемых колпачков, обычно оно равно 24—36. Данное загрузочное устройство надежно в работе и всегда обеспечивает подачу заготовок в правильно ориентированном положении. Средняя производительность такого устройства 100—200 шт./мин, частота вращения рабочего диска 20—25 об/мин, число ориентирующих гнезд 20— 40, диаметр диска по ориентирующим гнездам 350— 400 мм.

Рисунок 4.3 — Загрузочное устройство с карманами.

Вывод: Исходя из требуемой производительности, необходимости ориентирования, массы и габаритных размеров заготовки, целесообразно применить дисковые устройства с поворотными механизмами. А именно загрузочные устройства для подачи цилиндрических и фигурных заготовок, у которых центр тяжести смещен с оси симметрии (по длине).